IT Sikkerhedsledelse iht. ISO/IEC 27001

Overblik over aktiviteter før certificering af IT sikkerhed

|

INPUT |

|

PROCESSER |

|

LEVERANCER |

|

Virksomhed beslutter at implementere ISO 27001 |

||||

|

↓ |

||||

|

Ledelsens engagement, tildeling af projektansvar |

||||

|

↓ |

||||

|

Definér og informer sikkerhedspolitik |

→ |

Udsend politiske dokumenter |

||

|

↓ |

||||

|

Definér omfang af informations-sikkerheds ledelsessystem |

→ |

Udsend dokumenter for sikkerhedsledelse |

||

|

↓ |

||||

|

Identificer vigtige trusler, risici, konsekvenser og sårbarheder |

→ |

Udfør risikovurdering for omfang af informationssikkerheds ledelsessystem |

→ |

Udsend dokumenter for risikovurdering |

|

↓ |

||||

|

Virksomhedens strategi til risikostyring |

→ |

Beslut hvordan identificerede risici håndteres |

→ |

Fastlæg og dokumenter arbejds- og ansvarsområder |

|

↓ |

||||

|

Vejledning/styring jf. kontroller fra ISO 17799 + øvrige der ikke er angivet |

→ |

Udvælg mål og kontroller der skal udføres |

→ |

Forbered SoA. Har vi den rette software? (Service organiseret Arkitektur) |

|

↓ |

||||

|

Gennemfør kontrol

|

||||

|

→ |

↓

|

|||

|

Bliv klar til og gennemgå certificering |

||||

|

Træffe korrigerende foranstaltninger |

↓ |

YES |

||

|

|

||||

|

Godkendt? |

→ |

Certifikat tildeles |

||

|

NO |

||||

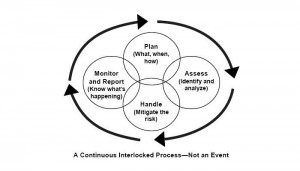

ISO 9001 PLAN – DO – CHECK – ACT KVALITETSLEDELSE

ISO 27001 PLAN – ASSESS – HANDLE – MONITOR SIKKERHEDSLEDELSE

Planlæg: Hvad – Hvornår – Hvordan

Vurder: Identificér og analyser

Håndter: Minimer risikoen

Overvåg/rapporter: Vide hvad der sker og dokumentere

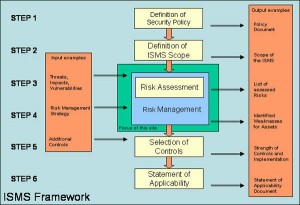

Rammer for et IT sikkerhedsledelsessystem: Processen starter, når organisationen træffer beslutning om at gå i gang med øvelser om sikkerhedsledelse. Det er indlysende at, det på dette tidspunkt, er særdeles vigtigt at sikre ledelsens engagement og derefter tildele ansvaret for selve projektet. Et organisatorisk topniveau politik kan derefter blive udviklet og udgivet. Dette kan og vil normalt blive understøttet af underordnede politikker.

Den næste fase er særlig kritisk: Omfanget, der definerer hvilken del(e) af organisationen der vil være omfattet af IT Sikkerheds ledelses-systemet. Typisk vil definering af placering, aktiver og teknologi skulle indgå.

På dette stadium vil der blive foretaget en risikovurdering for at bestemme organisationens risikoprofil/ eksponering og den bedste vej til at løse dette identificeres. Dette dokument vil være grundlag for den næste fase, som er forvaltning af disse risici. En del af processen er udvælgelse af egnede kontrolforanstaltninger med hensyn til de i standarden (ISO27002) angivne og med begrundelsen for hver enkelt beslutning. Dette dokumenteres i form af en erklæring om Gyldighedsområde (SOA).

Kontrolforanstaltningerne bør derefter implementere hvor de er relevante. Herefter kan certificeringsprocessen indledes via et passende akkrediteret tredjeparts certificeringsorgan.

EN KONTINUERLIG LÅST PROCES – IKKE EN HÆNDELSE